Hackerangriffe, Datendiebstahl, Abhörskandale – die Liste der Gefahren im Internet ließe sich wohl beliebig fortsetzen. Doch nicht nur Privatpersonen, sondern auch Unternehmen sind ein beliebtes Ziel von Angriffen. Dabei geht es jedoch nicht nur um einzelne Passwörter. Bei der sogenannten Wirtschaftsspionage zielen Angreifer vielmehr auf Daten ab, die Patente, Konstruktionspläne oder bestimmte Verfahren beinhalten. Um diesen Gefahren vorzubeugen, haben wir Reinhard Vesper, Referent für Spionageabwehr beim Ministerium für Inneres und Kommunales des Landes Nordrhein-Westfalen zu uns nach Wilnsdorf eingeladen. Im Rahmen eines spannenden Vortrags klärte er uns über die Gefahren von Wirtschaftsspionage und Cyber-Kriminalität auf.

Cyber-Kriminalität – das unterschätzte Risiko

„Es kann Jahre dauern, ein Unternehmen sicher zu machen und nur Sekunden, um es zu zerstören“ – ein Satz, der so manchem Unternehmen angesichts der steigenden Gefahr durch Wirtschaftsspionage und Cyber-Kriminalität zu denken geben sollte. Als Referent für Spionageabwehr hat Reinhard Vesper in diesem Bereich schon einiges miterlebt. „Heute braucht es bloß einen intelligenten Kopf, einen Computer und einen Internetzugang, um einen ganzen Konzern anzugreifen.“

„Es kann Jahre dauern, ein Unternehmen sicher zu machen und nur Sekunden, um es zu zerstören“ – ein Satz, der so manchem Unternehmen angesichts der steigenden Gefahr durch Wirtschaftsspionage und Cyber-Kriminalität zu denken geben sollte. Als Referent für Spionageabwehr hat Reinhard Vesper in diesem Bereich schon einiges miterlebt. „Heute braucht es bloß einen intelligenten Kopf, einen Computer und einen Internetzugang, um einen ganzen Konzern anzugreifen.“

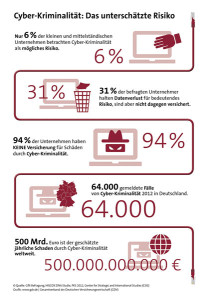

Daher ist es überraschend, dass laut einer Studie der GfK (Gesellschaft für Konsumgüterforschung, eines der größten Marktforschungsunternehmen weltweit) nur 6 % der kleinen und mittelständischen Unternehmen Cyber-Kriminalität als mögliches Risiko einschätzen. Eine ganz klare Fehleinschätzung, wenn man bedenkt, dass der Schaden durch Cyber-Kriminalität auf 500 Milliarden Euro jährlich kalkuliert wird[1]. Angriffe können die unterschiedlichsten Formen annehmen:

- Hacking

- Social Engineering

- Computer-Spionage oder -Sabotage

- Datenfälschung

- Produktpiraterie

- Innerbetrieblicher Zugang zu Firmendaten über IT-Systeme

Gefahren lauern überall

Die Gefahren lauern allerdings auch an Stellen, an denen man sie nicht auf Anhieb vermuten würde. So kann es beispielsweise leicht dazu kommen, dass Mitarbeiter mit ihren privaten Notebooks, Tablets und Smartphones ohne böse Hintergedanken manipulierte Daten ins Unternehmen einschleusen. Damit gefährden sie völlig unbeabsichtigt die Datensicherheit, Firmengeheimnisse und im schlimmsten Fall sogar die Existenz des Unternehmens und damit ihre eigenen Arbeitsplätze.

Jeder Praktikant, jede Reinigungskraft, ja selbst langjährige und loyale Angestellte können eine potenzielle Gefahr darstellen, wenn sie von Dritten erpresst werden.

Maßnahmen gegen Wirtschaftsspionage

Maßnahmen gegen Wirtschaftsspionage

Bei der Aufklärung zum Thema Wirtschaftsspionage ging es Reinhard Vesper natürlich nicht darum, Angst zu schüren. Als Referent für Spionageabwehr möchte er vielmehr Unternehmen und deren Mitarbeiter für die vielfältigen Gefahren und Risiken im Umgang mit Daten sensibilisieren. Anstatt darauf zu warten, bis das Kind bereits in den sprichwörtlichen Brunnen gefallen ist, sollten Unternehmen eine Sicherheitsphilosophie entwickeln, die sich als fester Bestandteil in allen unternehmensbezogenen Handlungen manifestiert.

Zu dieser Sicherheitsphilosophie gehören beispielsweise Aspekte wie:

- Sicherheitskonzept für alle Geschäftsbereiche

- Analyse von Schwachstellen

- Sicherheitsaspekte im Personalbereich, auch bei der Beschäftigung von Praktikanten

- Arbeitsverträge mit Wettbewerbsverboten und Geheimhaltungsklauseln

- umfassender Schutz der Informations- und Kommunikationssysteme

- private Passwörter von geschäftlichen trennen

Obwohl es heutzutage oft so scheint, als könnten Unternehmen wenig gegen Cyber-Kriminalität und Wirtschaftsspionage ausrichten, bieten diese Empfehlungen doch eine gute Grundlage, um das Sicherheitsbewusstsein des gesamten Unternehmens zu sensibilisieren. Wir bei G&D fühlen uns dank Reinhard Vespers Vortrag jedenfalls jetzt etwas besser gewappnet, den Gefahren von außen zu trotzen.

[1] Quelle: GfK-Befragung, ISCOX DANN Studie, PDS 2012, Center for Strategic and International Studies (CSIS)- Messen 2023: Erleben Sie G&D KVM-Produkte live und hautnah - 11. Januar 2023

- Ada Lovelace – Visionärin und erste Programmiererin der Welt - 12. Dezember 2022

- ControlCenter-IP vs. ControlCenter-IP-XS: ein Vergleich - 14. September 2022